SK인포섹은 지난 17일 경기도 성남시 판교 본사에서 하반기 이큐스트(EQST) 미디어 간담회를 열고, 사이버 공격의 위험성 문제에 대해 발표했다.

EQST(Experts, Qualified Security Team)는 지능형 디지털 위협에 대응하기 위해 SK인포섹 내에 꾸려진 100여명의 보안 전문가 팀이다.

EQST의 조사 결과에 따르면 올 상반기 해킹 발생 건수는 총 25만건으로 지난해 동기 대비 2.27배 급증했다.

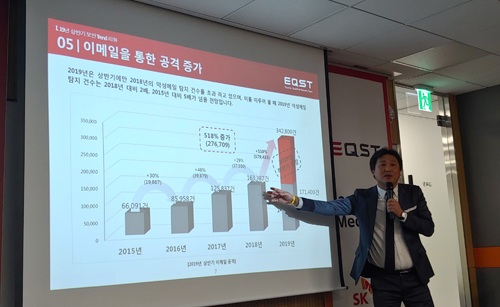

특히 이중 이메일을 통한 해킹 공격이 35%로 가장 높은 비중을 차지했다. 이어 소프트웨어 및 서버 취약점을 통한 유입(21%) 보안 설정 미흡(21%)이 각각 뒤를 이었다.

이메일 공격은 주로 ‘견적서’, ‘대금청구서’, ‘계약서’ 등의 제목으로 수신자의 이메일 확인을 유도했다.

또한 이메일을 경로로 기업 시스템에 침투한 이후에는 기존에는 랜섬웨어에 감염시키거나, 채굴성 악성코드를 심는 경우가 많았으나 올해 들어서는 피해를 확산시키기 위해 액티브 디텍터리(AD: Active Directory) 서버를 장악하는 시도가 많아지고 있다고 전했다.

AD는 윈도 시스템 관리 도구를 말한다.

AD를 이용하면 다수 시스템의 관리자 계정과 설정, 정책 배포 등을 효율적으로 운영할 수 있다.

문제는 AD 서버가 공격자에게 장악되면 내부망 권한도 함께 넘겨주게 된다는 것이다. 권한을 확보한 공격자는 윈도 파일 공유 프로토콜(SMB) 기능을 이용해 악성파일을 여러 곳에 전파한다.

김성동 팀장은 “AD 서버가 장악되는 것은 마치 도둑에게 아파트 전 세대의 출입문 키를 통째로 넘겨주는 것과 같다”고 말했다. 그러면서 EQST가 실제 침해사고 조사를 맡았던 해킹공격 사례 일명 ‘CHAD’를 들었다.

CHAD는 공격자가 사용한 비밀번호 ‘chapchap’의 앞 두 글자와 AD를 합한 단어다.

김성동 팀장은 “무심코 열어본 이메일이 회사에 큰 피해를 줄 수 있다”며 “이메일 공격을 효과적으로 차단할 수 있는 ‘전용 솔루션’을 도입할 필요가 있다”라고 조언했다.

이밖에도 EQST는 이날 간담회에서 클라우드 보안 위협에 대해 발표했다.